来自尼泊尔的安全研究人员近日在 Meta 的 Facebook、Instagram 等应用的登录系统中发现新的漏洞,任何人都可以绕过 Facebook 的双因素身份验证。

研究员 Gtm Mänôz 向 TechCrunch 表示:“任何人都可以利用这个漏洞,只要在知道对方电话号码的情况下,就能绕过基于 SMS 的双因素认证”。

Mänôz 表示这个漏洞存在于 Meta 集团的统一登录系统中,用户在输入用于登录其帐户的双因素代码时,Meta 没有设置尝试限制。

这就意味着只需要了解攻击目标的电话号码或者电子邮件,那么攻击者就可以通过暴力破解的方式来输入双因素短信代码。一旦攻击者获得正确的验证码,那么攻击者就可以展开后续的攻击行为。

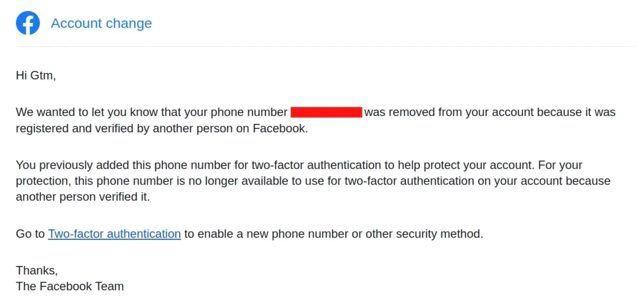

据了解,攻击者即便成功攻击之后,Meta 也会向用户发出提醒,称账号已链接到他人账户中,因此禁用双因素身份认证。

Mänôz 去年向公司报告了该错误,Meta 公司目前已经修复这个漏洞。Meta 公司为了奖赏他的发现,最终向其支付了 27200 美元(当前约 18.4 万元人民币)。

免责声明:本文系网络转载或改编,未找到原创作者,版权归原作者所有。如涉及版权,请联系删

武汉格发信息技术有限公司,格发许可优化管理系统可以帮你评估贵公司软件许可的真实需求,再低成本合规性管理软件许可,帮助贵司提高软件投资回报率,为软件采购、使用提供科学决策依据。支持的软件有: CAD,CAE,PDM,PLM,Catia,Ugnx, AutoCAD, Pro/E, Solidworks ,Hyperworks, Protel,CAXA,OpenWorks LandMark,MATLAB,Enovia,Winchill,TeamCenter,MathCAD,Ansys, Abaqus,ls-dyna, Fluent, MSC,Bentley,License,UG,ug,catia,Dassault Systèmes,AutoDesk,Altair,autocad,PTC,SolidWorks,Ansys,Siemens PLM Software,Paradigm,Mathworks,Borland,AVEVA,ESRI,hP,Solibri,Progman,Leica,Cadence,IBM,SIMULIA,Citrix,Sybase,Schlumberger,MSC Products...